Sistem Informasi Manajemen (SIM)

DEFINISI SIM :

Suatu Sistem Informasi Komputer yang menyediakan INFORMASI bagi beberapa pemakai dengan kebutuhan yang serupa.

Sistem Pendukung Keputusan (DSS)

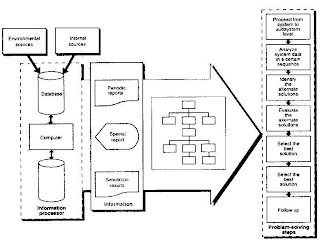

Konsep Sistem Pendukung Keputusan (SPK) / Decision Support Sistem (DSS) pertama kali diungkapkan pada awal tahun 1970-an oleh Michael S. Scott Morton dengan istilah Management Decision Sistem. Sistem tersebut adalah suatu sistem yang berbasis komputer yang ditujukan untuk membantu pengambil keputusan dengan memanfaatkan data dan model tertentu untuk memecahkan berbagai persoalan yang tidak terstruktur [10].

Istilah SPK mengacu pada suatu sistem yang memanfaatkan dukungan komputer dalam proses pengambilan keputusan. Untuk memberikan pengertian yang lebih mendalam, akan diuraikan beberapa difinisi mengenai SPK yang dikembangkan oleh beberapa ahli, diantaranya oleh Man dan Watson yang memberikan definisi sebagai berikut, SPK merupakan suatu sistem yang interaktif, yang membantu pengambil keputusan melalui penggunaan data dan model-model keputusan untuk memecahkan masalah yang sifatnya semi terstruktur maupun yang tidak terstruktur. [10]

Karakteristik dan Nilai Guna

Karakteristik sistem pendukung keputusan adalah [10]:

- Sistem Pendukung Keputusan dirancang untuk membantu pengambil keputusan dalam memecahkan masalah yang sifatnya semi terstruktur ataupun tidak terstruktur dengan menambahkan kebijaksanaan manusia dan informasi komputerisasi.

- Dalam proses pengolahannya, sistem pendukung keputusan mengkombinasikan penggunaan model-model analisis dengan teknik pemasukan data konvensional serta fungsi-fungsi pencari / interogasi informasi.

- Sistem Pendukung Keputusan, dirancang sedemikian rupa sehingga dapat digunakan/dioperasikan dengan mudah.

- Sistem Pendukung Keputusan dirancang dengan menekankan pada aspek fleksibilitas serta kemampuan adaptasi yang tinggi.

Dengan berbagai karakter khusus diatas, SPK dapat memberikan berbagai manfaat dan keuntungan. Manfaat yang dapat diambil dari SPK adalah [10]:

- SPK memperluas kemampuan pengambil keputusan dalam memproses data / informasi bagi pemakainya.

- SPK membantu pengambil keputusan untuk memecahkan masalah terutama berbagai masalah yang sangat kompleks dan tidak terstruktur.

- SPK dapat menghasilkan solusi dengan lebih cepat serta hasilnya dapat diandalkan.

- Walaupun suatu SPK, mungkin saja tidak mampu memecahkan masalah yang dihadapi oleh pengambil keputusan, namun ia dapat menjadi stimulan bagi pengambil keputusan dalam memahami persoalannya, karena mampu menyajikan berbagai alternatif pemecahan.

Di samping berbagai keuntungan dan manfaat seperti dikemukakan diatas, SPK juga memiliki beberapa keterbatasan, diantaranya adalah [10] :

- Ada beberapa kemampuan manajemen dan bakat manusia yang tidak dapat dimodelkan, sehingga model yang ada dalam sistem tidak semuanya mencerminkan persoalan sebenarnya.

- Kemampuan suatu SPK terbatas pada perbendaharaan pengetahuan yang dimilikinya (pengetahuan dasar serta model dasar).

- Proses-proses yang dapat dilakukan SPK biasanya juga tergantung pada perangkat lunak yang digunakan.

- SPK tidak memiliki kemampuan intuisi seperti yang dimiliki manusia. Sistem ini dirancang hanyalah untuk membantu pengambil keputusan dalam melaksanakan tugasnya.

Jadi secara dapat dikatakan bahwa SPK dapat memberikan manfaat bagi pengambil keputusan dalam meningkatkan efektifitas dan efisiensi kerja terutama dalam proses pengambilan keputusan.

Komponen Sistem Pendukung Keputusan

Sistem pendukung keputusan terdiri atas tiga komponen utama yaitu [10]:

- Subsistem pengelolaan data (database).

- Subsistem pengelolaan model (modelbase).

- Subsistem pengelolaan dialog (userinterface).

Sistem Informasi Eksklusif (EIS)

Sistem Informasi Eksklusif adalah Suatu bagian yang menyediakan informasi bagi eksekuif mengnai kinerja keseluruhan perusahaan.

Disingkat dengan EIS. Mengirimkan, menganalisis, dan menyajikan informasi pada station kerja para pengambil keputusan yang memberikan gambaran jelas kepadanya mengenai standar penting serta kejadian-kejadian, sebelum terlambat menanganinya. Data khususnya gambaran pasar, informasi keuangan, dan statistik industri, dikumpulkan dari sistem pemrosesan bisnis on-line milik perusahaan dan organisasi pihak ketiga.

Dalam membangun EIS para eksekutif menggunakan beberapa knsep dasar yang bertujuan memungkinkan para eksekutif dapat memantau seberapa baiknya knerja perusahaan dalam mencapai tujuannya.

Karasteritik dari system informasi eksekutif

- Top level management

- Designed to the individual

- Ties CEO to all levels

- Very expensive to keep up

- Extensive support staff

Top level (strategic level)-Executive Support System (ESS):

• Inputs: Aggregate data. Internal and external (data dari luar/lingkungan dan dari dalam)

• Processing: Interactive and graphical simulations

• Outputs: Projections

• Users: Senior managers

Example:

5-year operating plan. Answer question like “what are long-term industry cost trends and how are we doing relative to them?”(5 tahun rencana pengoperasian.menjawab pertanyaan seperti “berapa banyak kecenderungan waktu/masa industri yg beristirahat/tidak beroperasi dan bagaimana kita melakukan pengembalian seperti semula?”

• Gets data from all internal IS plus external industry data Bases (dapatkan data dari semua sistem informasi internal dan eksternal(luar) industri database)

Konsep dasar tersebut terbagi atas 3 hal, yaitu :

a. Faktor penentu keberhasilan (critcal success factor)

Adalah hal-hal (factor) yang menentukan keberhasilan atau kegagalan segala jenis kegiatan organisasi. Factor-faktor ini dalam setiap perusahaaan berbeda-beda tergantung dari kegiatan yang dilakukan.

b. Management By Exception (MBE)

Perbandingan antara kinerja yang direncanakan dengan kinerja actual. Sehingga informasi dapat langsung didapat dan digunakan untuk menyelesaikan setiap permasalahan.

c. Model Mental

Peran utama EIS adalah membuat sari dari data dan informasi yang volumenya besar untuk meningkatkan kegunaannya. Pengambilan sari ini disebut penempatan informasi (information compression). Dimana menghasilkan suatu gambaran atau model mental dari operasi perusahaan.

Model tersebut memungkinkan seseorang membuat penilaian dan perkiraaan untuk memahami, memutuskan tindakan yang perlu diambil dan untuk mengembalikan pelaksanaannya.

Sistem pengelola Transaksi (TPS)

A. Definisi

Sistem Pengolahan Transaksi (Transaction Processing System disingkat

TPS) adalah sistem yang menjadi pintu utama dalam pengumpulan dan

pengolahan data pada suatu organisasi. Tugas utama TPS adalah mengumpulkan

dan mempersiapkan data untuk keperluan sistem informasi yang lain dalam

organisasi, misalnya untuk kebutuhan sistem informasi manajemen, atau

kebutuhan sistem informasi eksekutif.

Sebuah Transaksi kadangkala juga disebut LUW (Logical Unit of Work),

yang merupakan sederetan operasi yang berkedudukan sebagai satu kesatuan

proses. Seluruh transaksi dianggap sukses, jika semua operasi berhasil dengan

sukses dan perubahan disimpan ke dalam database. Seluruh transaksi dianggap

gagal, jika ada satu operasi yang gagal dan perubahan tidak akan disimpan ke

dalam database dan jika transaksi gagal, perubahan akan dihapus dari tabel dan

diganti dengan nilai-nilai aslinya.

B. Jenis Pemrosesan Transaksi

• Pemrosesan Tumpuk (Batch processing)

Data ditumpuk dulu dalam rentang waktu tertentu, baru kemudian diproses, misalnya data dikumpulkan antara jam 8:00 sampai dengan jam 12:00, kemudian diproses mulai jam 14:00 sampai dengan jam 17:00.

• Pemrosesan Seketika (online processing)

Data yang diperoleh dari sumber data langsung diproses pada saat diterima, yang mungkin terjadi adalah antrian data untuk menunggu giliran, misalnya pemrosesan yang dilakukan pada saat melakukan transaksi online di depan teller bank.

• Real time processing

Pemrosesan data tidak boleh ditunda karena waktu sangat kritis, penundaan pengolahan dapat mengakibatkan sesuatu yang fatal. Misalnya pengolahan data hasil pemantauan aktivitas gunung berapi.

• Pemrosesan hibrid (inline)

Perpaduan antara batch dan online. Misalnya pengolahan transaksi di supermarket, dimana transaksi penjualan melalui POS (point of sale) langsung dilakukan (online), tetapi pengolahan lebih lanjut tentang persediaan barang dilakukan setiap jam 10:00 malam.

C. Beberapa pengembangan

• OLTP (OnLine Transaction Processing)

– Menggunakan arsitektur client-server

– Lebih berkembang dengan adanya teknologi internet

• CIS (Customer Integrated System)

– Pelanggan dapat melaksanakan transaksinya sendiri

– Contoh : ATM, B2C e-commerce

D. Tugas pokok dari sistem pengolahan transaksi

1. Pengumpulan Data : setiap organisasi yang ber-interaksi langsung dengan lingkungannya dalam penyediaan jasa dan produk, pasti memerlukan sistem yang mengumpulkan data transaksi yang bersumber dari lingkungan.

2. Manipulasi Data : data transaksi yang dikumpulkan biasanya diolah lebih dahulu sebelum disajikan sebagai informasi untuk keperluan bagianbagian dalam organisasi atau menjadi bahan masukan sistem informasi yang lebih tinggi. Beberapa tugas manipulasi data adalah sebagai berikut:

- Klassifikasi : data dikelompokkan menurut kategori tertentu, misalnya menurut jenis kelamin, menurut agama, menurut golongan, dsb.

- Sortir : data diurutkan menurut urutan tertentu agar lebih mudah dalam pencarian data, misalnya di-sortir menurut abjad nama, atau menurut nomer induk, dsb.

- Perhitungan : melakukan operasi aritmetika terhadap elemen data tertentu, misalnya menjumlahkan penerimaan dan pengeluaran setiap hari, atau menghitung jumlah hutang pelanggan, dsb.

- Pengikhtisaran : melakukan peringkasan data (summary) seperti sintesa data menjadi total, sub-total, rata-rata, dsb.

3. Penyimpanan data : data transaksi harus di-simpan dan dipelihara sehingga selalu siap memenuhi kebutuhan para pengguna.

4. Penyiapan dokumen : beberapa dokumen laporan harus disiapkan untuk memenuhi keperluan unit-unit kerja dalam organisasi

E. Karakteristik sistem pengolahan transaksi

- Volume data yang di-proses relatif sangat besar.

- Kapasitas penyimpanan data (database) tentu sangat besar.

- Kecepatan pengolahan di-perlukan sangat tinggi agar data yang banyak bisa diperoses dalam waktu singkat.

- Sumber data umumnya internal dan keluarannya umumnya untuk keperluan internal.

- Pengolahan data biasa dilakukan periodik, harian, mingguan, bulanan, dsb.

- Orientasi data yang dikumpulkan umumnya mengacu pada data masa lalu.

- Masukan dan keluaran terstruktur, data diformat menurut suatu standar.

- Komputasi tidak terlalu rumit.